Iworld.com.vn – Một trong những điểm khác biệt lớn nhất giữa hai lĩnh vực CNTT và vận hành công nghiệp (OT) là cách mà chúng tiếp nhận các công cụ mạng “chủ động”. Trong hầu hết các mạng lưới kể cả các mạng lưới nhạy cảm nhất, việc sử dụng các công cụ mạng chủ động này hoàn toàn không phải là vấn đề. Các hệ thống mạng CNTT phổ biến sử dụng rất nhiều giao thức khác nhau như DNS, DHCP, SMTP, HTTP và còn nhiều giao thức khác đang trong giai đoạn phát triển. Trong một môi trường CNTT lớn và phức tạp, đôi khi có đến hàng chục giao thức khác nhau hoạt động cùng lúc. Vì vậy, việc tiếp nhận một công cụ giám sát mới như PRTG sử dụng các giao thức phổ biến như SNMP, WMI hay một vài giao thức khác không phải là vấn đề lớn đối với các hệ thống mạng CNTT.

» Tổng quan PRTG và các sản phẩm chính

» Tính năng chính của phần mềm PRTG

» Tải dùng thử PRTG trong 30 ngày miễn phí

» Giới thiệu phần mềm PRTG Network Monitor

» PRTG Hosted Monitor – Giám sát hạ tầng CNTT trên đám mây hiệu quả

» PRTG Hosted Monitor – Đăng ký dùng thử

» PRTG Enterprise Monitor – Giám sát linh hoạt trong môi trường CNTT lớn

» Mua mới, nâng cấp bản quyền PRTG

» Mua gia hạn bản quyền PRTG

» So sánh PRTG với các phần mềm giám sát mạng khác

» Đăng nhập PRTG Portal

» Cấp phép PRTG

» Đối tác, đại lý PRTG

» Tải và cài đặt PRTG

» Các bài viết hỗ trợ sản phẩm PRTG

» Phần mềm PRTG và những thông tin mới

Tuy nhiên, điều này hoàn toàn trái ngược đối với các môi trường sử dụng Hệ thống Điều khiển Công nghiệp (ICS – Industrial Control System). Các kỹ sư chịu trách nhiệm quản lý các mạng lưới OT luôn đặt sự ổn định của hệ thống lên hàng đầu. Họ cần phải hiểu rõ cách thức mà các hệ thống phản ứng khi có bất kỳ tác động hoặc sự kiện nào diễn ra. Do đó, các bộ phận trong môi trường OT thường được mô tả là “Các máy trạng thái hữu hạn và xác định” (“deterministic, finite-state-machines”). Nhu cầu về sự ổn định và nhất quán trong mạng lưới OT đòi hỏi người vận hành phải có kiến thức chuyên sâu và hệ thống phải luôn được đặt trong sự kiểm soát chặt chẽ, không chỉ đối với các thiết bị được kết nối với mạng lưới OT mà còn cả thể loại cũng như dung lượng của lượng truy cập mà các thiết bị đó tạo ra.

Một lý do phổ biến khác trong việc hạn chế các lượng truy cập vào mạng lưới OT là yếu tố thời gian. Thông thường, một số quy trình sản xuất đòi hỏi các chỉ dẫn điều khiển phải được ban hành và thực thi với độ chính xác ở mi-li-giây. Các gói tin đột xuất chẳng hạn như Ping có thể làm ảnh hưởng đến độ chính xác trong thời gian thực thi và dẫn đến các hậu quả nghiêm trọng. Tuy nhiên, vấn đề này chỉ áp dụng trong một số môi trường nhất định, một hệ thống điều khiển các cửa chắn lũ cao 15 mét và nặng 3000 tấn không thể đòi hỏi hoạt động với độ chính xác mi-li-giây (thực tế nó cần đến 90 phút để đóng lại hoàn toàn)

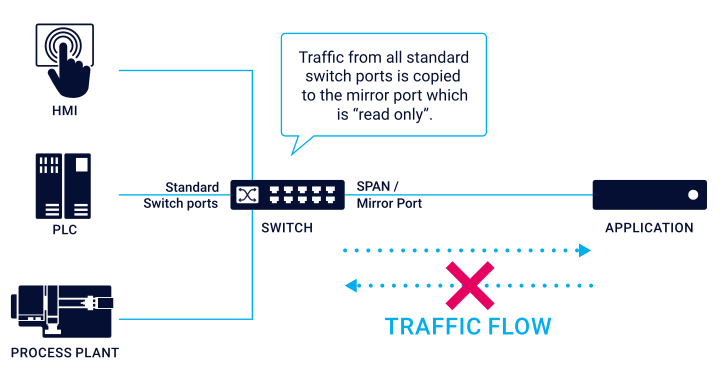

Như vậy, làm thế nào bạn có thể giới hạn lượng truy cập vào một hệ thống OT (hoặc IT)? Nhìn chung, bạn có thể thực hiện được điều đó thông qua một vài cách. Cách đầu tiên là triển khai thông qua các công cụ hoàn toàn thụ động chẳng hạn như Bộ bảo vệ Rhebo (Rhebo Industrial Protector) – một công cụ bảo mật và phát hiện bất thường trong môi trường OT. Bộ bảo vệ này dựa vào thiết bị chuyển cổng SPAN/mirror hoặc hệ thống theo dõi (networks taps) để theo dõi các lượng truy cập mạng nhằm phân tích và phát hiện kịp thời các xâm nhập bất thường hoặc độc hại. Việc kết nối với hệ thống mạng theo cách này đảm bảo hệ thống sẽ không đưa bất kỳ truy cập không mong muốn nào vào trong môi trường OT. Bảng điều khiển quản lý Rhebo được đặt ở một cổng mạng riêng và được kết nối tới một mạng điều khiến.

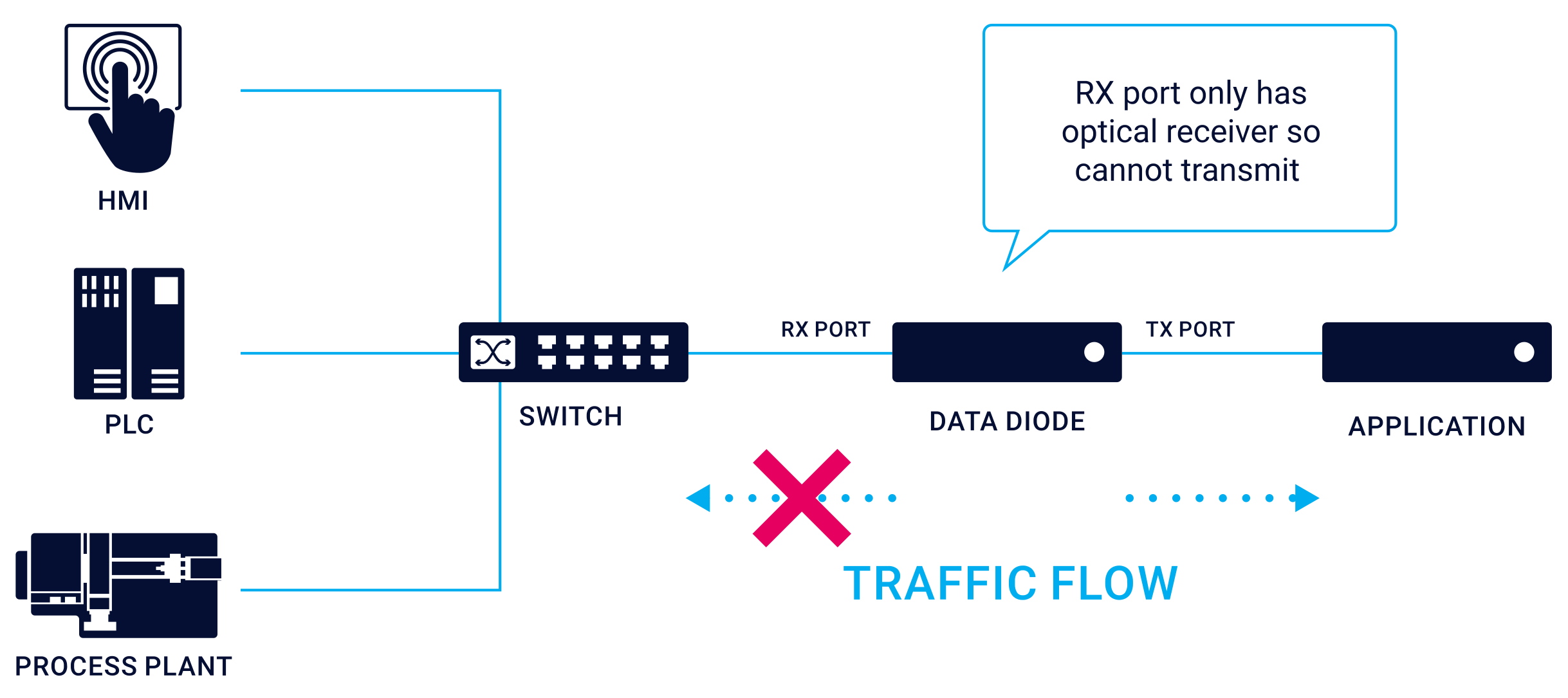

Phương án thứ hai là sử dụng một “điốt dữ liệu” (“data diote”) hoặc cổng một chiều. Các thiết bị phần cứng này thực hiện chức năng đúng như tên gọi của nó – chỉ cho phép lượng truy cập đi ra từ các thành phần trong hệ thống mạng mà nó đang bảo vệ. Thông thường, điều này đạt được bằng cách thay thế các cổng mạng loại “thu phát” cùng lúc bằng các mô-đun thu và phát riêng biệt. Cổng TX chứa một laser cáp quang tiêu chuẩn được sử dụng để phát dữ liệu đến các hệ thống mạng không bảo mật. Tuy nhiên, cổng RX chỉ có một máy thu quang mà không có laser. Vì vậy, ngay cả khi hệ thống mạng bị xâm nhập do những kẻ tấn công có được quyền truy cập từ xa vào cổng, thiết bị cũng không thể phát dữ liệu đến các thành phần trong hệ thống mạng đã được bảo mật. Điều này lý giải tại sao các điốt dữ liệu được đánh giá có độ bảo mật cao hơn các tường lửa truyền thống.

Theo thiết kế, PRTG là một công cụ chủ động có xu hướng đi đến và thực hiện giám sát các thiết bị trong hệ thống mạng. Phần mềm này sẽ thu thập và truyền về các thông tin liên quan đến tính năng và tình trạng của các thiết bị thông qua sử dụng nhiều loại giao thức khác nhau như SNMP, WMI, HTTP(S),… để giao tiếp với các thiết bị đó. Trừ một vài trường hợp ngoại lệ, phần lớn các cảm biến của PRTG được thiết kế để truy vấn các thiết bị và lấy dữ liệu từ chúng. Do đó, đòi hỏi các truy cập phải được bắt nguồn từ hệ thống mạng đã được giám sát.

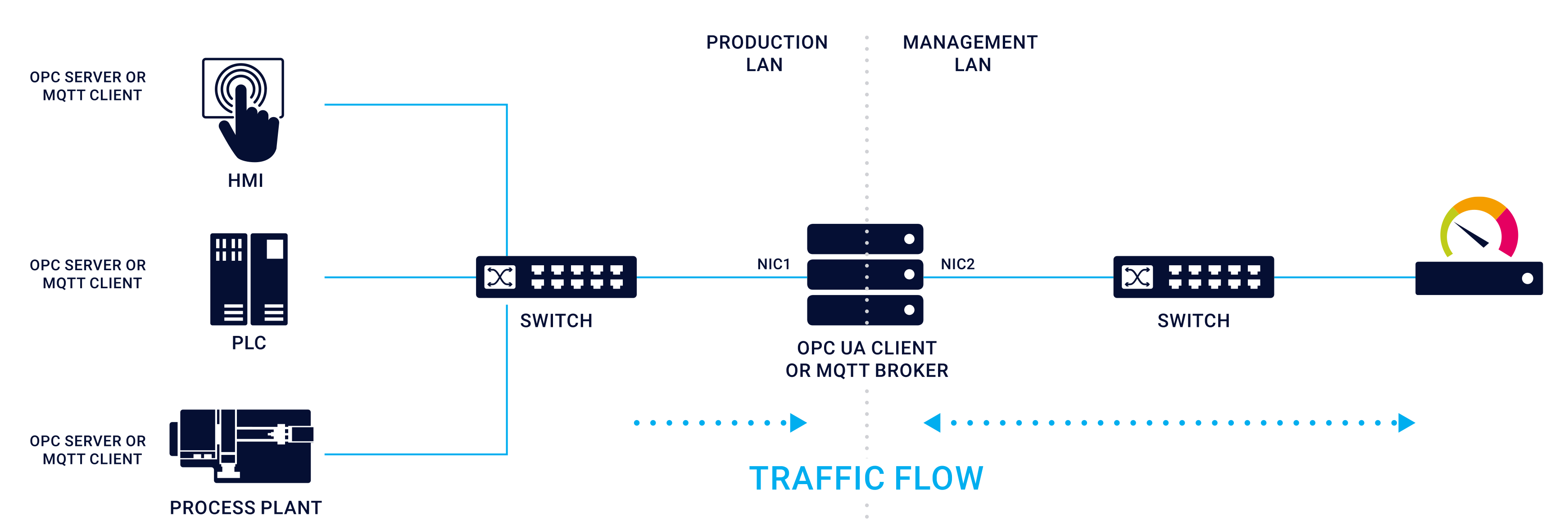

Như vậy, câu hỏi đặt ra là làm thế nào bạn có thể sử dụng PRTG để giám sát một hệ thống mạng OT đã ngăn chặn lưu lượng truy cập từ bên ngoài xâm nhập vào? Hiện tại, chúng tôi đã bổ sung thêm tính năng hỗ trợ này thông qua một vài giao thức mới để PRTG có thể giải quyết được bài toán trên. Các cảm biến MQTT và OPC UA được thiết kế để truy vấn MQTT Broker hay OPC Client (các máy chủ thu thập thông tin từ các thiết bị) hơn là truy vấn trực tiếp các thiết bị này. Miễn các Brokers hay Client là “dual homed” và có thể truy cập được từ một mạng lưới điều hành, PRTG hoàn toàn có thể thực hiện giám sát dữ liệu mà không cần kết nối trực tiếp với các thành phần bị giới hạn của hệ thống mạng OT.

Dĩ nhiên, đối với các môi trường không giới hạn lượng truy cập vào hệ thống mạng OT, PRTG có thể được sử dụng theo cách thức thông thường thông qua cài đặt trực tiếp Core Server đến các thành phần cần giám sát trong hệ thống mạng hoặc thông qua cài đặt Remote Probes đối với các môi trường phân tán hoặc phức tạp hơn.

Hiện nay, chúng tôi đã bổ sung các cảm biến MQTT, OPC UA và Modbus vì vậy các kỹ sư công nghệ vận hành (OT) hoàn toàn có thể thu được thông tin về tính năng cũng như tình trạng trong hệ thống mạng của họ cũng như trong lĩnh vực CNTT. Kể cả khi hệ thống OT sử dụng các giao thức khác, bạn hoàn toàn có thể thực hiện giám sát bằng cách triển khai Bộ kết nối PRTG cho Node-RED mà chúng tôi cung cấp miễn phí. Thông qua đó, các kỹ sư có thể dễ dàng và nhanh chóng chuyển các dữ liệu vào PRTG từ bất kỳ hệ thống hoặc giao thức nào nằm trong 3000 mục mà Node-RED hỗ trợ.

Xem Thêm

- Mua bản quyền PRTG

- Phổ cập Chứng chỉ Paessler PRTG (Paessler Certified Program)

- Hướng dẫn mua bán phần mềm giám sát hệ thống PRTG

- Upgrade License(Hướng dẫn nâng cấp PRTG)

- Hướng dẫn tải và cài đặt PRTG Network Monitor

- Cấp phép bản quyền PRTG

- So sánh các phiên bản PRTG

- PACISOFT trở thành đối tác của Paessler – Hãng sản xuất phần mềm PRTG

- Khuyến mãi khi mua PRTG

- Manage Your License(Hướng dẫn quản lý license bản quyền PRTG)

- Giới thiệu về PRTG Network Monitor – Tính năng mới

- Đối tác, đại lý bán PRTG

Biên dịch bởi Kiệt La – Iworld.com.vn

more recommended stories

Freepik gia nhập cuộc đua AI với tính năng Freepik Pikaso

Freepik gia nhập cuộc đua AI với tính năng Freepik PikasoFreepik chắc hẳn là một cái.

[Đăng ký tham gia] webinar: Unlocking the power of AI with Adobe Creative Cloud

[Đăng ký tham gia] webinar: Unlocking the power of AI with Adobe Creative CloudTrong kỷ nguyên công nghệ phát.

[Đăng ký tham dự] Event “Dẫn đầu xu hướng công nghệ trong thiết kế cùng 3ds Max, Maya và Lenovo”

[Đăng ký tham dự] Event “Dẫn đầu xu hướng công nghệ trong thiết kế cùng 3ds Max, Maya và Lenovo”Vào ngày 07.11.2023, Arotech, Autodesk, Lenovo.

Mua 01 thuê bao SketchUp Pro/Studio – Nhận ưu đãi* 10% cho bộ thứ 2

Mua 01 thuê bao SketchUp Pro/Studio – Nhận ưu đãi* 10% cho bộ thứ 2Nếu bạn đang tìm kiếm một.

Phân tích mối đe dọa trong Microsoft 365 Defender

Phân tích mối đe dọa trong Microsoft 365 DefenderThreat analytics là giải pháp thông.

Tìm hiểu Microsoft Defender for Business – Giải pháp nâng cao bảo mật doanh nghiệp

Tìm hiểu Microsoft Defender for Business – Giải pháp nâng cao bảo mật doanh nghiệpBảo mật vẫn là một trong.

Microsoft 365 Copilot: Các lợi ích dành cho doanh nghiệp

Microsoft 365 Copilot: Các lợi ích dành cho doanh nghiệpTrong thời gian gần đây, cộng.

Paessler PRTG MultiBoard – Được thiết kế dành riêng cho PRTG Enterprise Monitor

Paessler PRTG MultiBoard – Được thiết kế dành riêng cho PRTG Enterprise MonitorTổng quan toàn diện Paessler PRTG.