Iworld.com.vn gửi tới độc giả thông tin về TT MITRE Engenuity ATT&CK® Evaluation 3 mới nhất của McAfee

Nhằm phản hồi lại đánh giá ATT MITRE Engenuity ATT&CK® Evaluation 3 mới nhất, McAfee đã lưu ý đến năm khả năng phải có dành cho các nhà điều hành an ninh (Security Operations – Sec Ops) và được hiển thị trong đánh giá. Blog này sẽ nói về khả năng hiện thực hóa cảnh báo trong trường hợp cần thiết. Quan trọng nhất là khả năng phản ứng lại theo cách nhanh nhất có thể, càng sớm càng tốt trên chuỗi tấn công, đồng thời tương quan, tổng hợp và tóm tắt tất cả các hoạt động tiếp theo nhằm giảm các cảnh báo giả cho phép Sec Ops duy trì khả năng phản ứng hiệu quả.

Là một học viên Sec Ops và là nhà cựu phân tích, tôi còn nhớ những ngày chăm chỉ sàng lọc vô sốcác cảnh báo để xác định xem có cái nào trong số chúng có thể được phân loại là một sự cố đúng nghĩa hay không. Tôi phải quyết định xem cảnh báo có phải là lỗi sai do xác thực hay không, báo động sai hay điều gì đó mà doanh nghiệp nên nghiêm túc xem xét… có phải là điều gì đó nghiêm trọng khiến tôi nên đánh thức ai đó vào giữa đêm hay không?

Đã nhiều năm kể từ khi tôi ngồi ở vị trí tuyến đầu, cố gắng kiếm được hàng triệu đô la từ đầu tư lắp đặt 100 hệ thống trong sốmột ngàn hệ thống trên toàn thế giới. Cảm ơn chúa, thời thế đã thay đổi. Khái niệm “Cảnh báo có thể hành động” vẫn là một khía cạnh rất quan trọng của công cụ SOC và nó tìm cách giải quyết 3 yếu tố chính: độ tin cậy, chi tiết và khả năng phản ứng lại.

Độ tin cậy

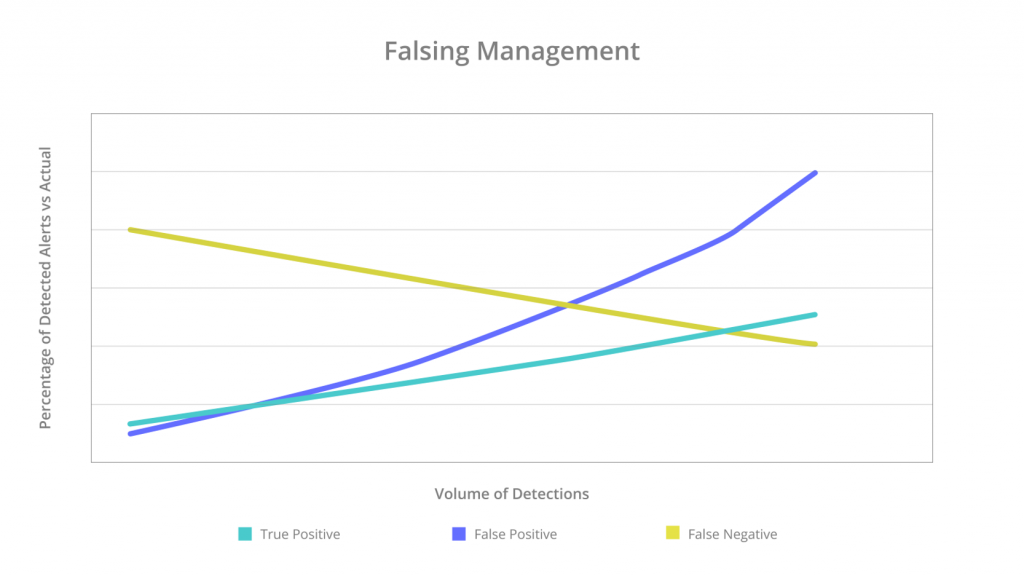

Khi tôi nói “độ tin cậy”, tôi đang đề cập đến một tính chính xác có hai mặt bằng nhau, nhưng trái ngược về hiệu quả: lỗi sai xác thực và lỗi sai chưa xác thực. Sẽ rất dễ dàng cho một nhà cung cấp giải pháp SOC tuyên bố rằng sản phẩm của họ cung cấp khả năng hiển thị 100% nếu nó tạo ra một cảnh báo cho mọi quy trình hoạt động và các tương tác được ghi lại. Chắc chắn rằng cảnh báo nào cũng “cảnh báo” một điều gì đó , nhưng làm sao biết cảnh báo nào nên hành động trước trong sốhàng ngàn những cảnh báo khác? Do đó, nhà cung cấp có khả năng bị áp lực phải tinh chỉnh cảnh báo của mình và do đó gây ra nguy cơ lỗi sai chưa xác thực hoặc các sự kiện độc hại thực tế không bị phát hiện. Với yêu cầu về tính khả dụng, đường cong biểu thị lỗi sai xác thực giảm nhưng khối lượng lỗi sai chưa xác thực không có lựa chọn nào khác ngoài việc tăng lên.

Dẫn đến có được một biểu đồ như thế này:

Hỗn hợp đồng nhất trong khả năng của nhà cung cấp nằm ở khả năng đẩy giao điểm của những điều này càng xa bên phải càng tốt: giảm thiểu lỗi sai xác thực (false negative) và tối đa hóa số lượng dự đoán chính xác (true positive) trong khi đồng thời cố gắng đưa lỗi sai chưa xác thực (false negative) xuống 0. Sản phẩm của nhà cung cấp tốt có thể thực hiện được các mục tiêu không dễ dàng này, và càng có nhiều khả năng giành được sự tin tưởng của khách hàng như một giải pháp thật thụ! Điều này khiến bạn càng có nhiều khả năng tin tưởng vào kết quả bạn thấy trên bảng điều khiển.

Các công cụ Phát hiện và Phản hồi điểm cuối (EDR) có một thuộc tính duy nhất, trong đó chúng cung cấp cả khả năng đo từ xa (telemetry) và cảnh báo. Điều này ngụ ý rằng các nền tảng EDR có hai mục tiêu: bao gồm khả năng hiển thị cấp độ sự kiện (đo từ xa) với phát hiện tự động và cung cấp khả năng cảnh báo để kích hoạt hành động và phân loại. Với phép đo từ xa, khái niệm “nhầm” (falsing) bị phủ nhận vì nó được sử dụng trong bối cảnh hậu thực tế. Sau khi cảnh báo được xây dựng, phép đo từ xa có thể tương quan với các cảnh báo logic để cung cấp các thông số chi tiết hỗ trợ. Đơn giản, đối với đo từ xa trong EDR, càng nhiều phép đo được thực hiện càng tốt.

Sự chi tiết

Là một nhà phân tích, tôi nhớ mình đã từng rất thích kết hợp các mẫu chuyện nhỏ để kể thành một câu chuyện hoàn chỉnh. Trích xuất một số dữ liệu chính từ một số nguồn dữ liệu khác nhau và giả thuyết tương quan, cho phép tôi đưa ra kết luận về bố trí của cảnh báo. Tôi biết rằng tôi cần càng nhiều “mẫu chuyện nhỏ” chi tiết càng tốt để giúp cho kết luận định vị các cảnh báo của mình; việc cần nhiều thông tin chi tiết để hỗ trợ xác định các cảnh báo được chúng minh là đúng đắn (true) ngày nay. Các chi tiết cần phải dễ dàng truy cập, và tốt hơn là nền tảng cung cấp các chi tiết này cần cung cấp một cách chủ động. Trong trường hợp không thể có bằng chứng hỗ trợ nào để xác định/ định vị cảnh báo, kỳ vọng của một nhà phân tích là có một nền tảng có thể giúp việc săn lùng những thông tin chi tiết đó trở nên dễ dàng hơn; Tôi thậm chí còn dám cá cược để nói, việc có được thông tin hữu ích như có được “một niềm vui.”

Khả năng phản ứng lại

Nhiều nền tảng EDR trên thị trường cung cấp khả năng phản ứng nhằm thực hiện đúng biệt danh “Phản ứng lại” (Response) trong cụm viết tắt EDR – Endpoints Detection and Response. Mức độ linh hoạt của khả năng phản hồi phụ thuộc vào nền tảng cung cấp một miền các tùy chọn để hành động ứng phó với các cảnh báo. Ví dụ: rõ ràng là một khi một cảnh báo bị ngăn chặn, nhà phân tích có thể muốn chặn quy trình hoặc xóa tệp đó ra khỏi đĩa. Nhưng những phản ứng này ngụ ý rằng các nhà phân tích hoàn toàn chắc chắn với các lựa chọn của mình vì các lựa chọn này không thể thay đổi khi đã được chọn. Điều gì sẽ xảy ra nếu chúng ta cần thêm dữ liệu để đưa đến kết luận của chúng ta? Việc có một “thư viện” giúp trao quyền cho các nhà phân tích có thêm dữ liệu để đưa ra các kết luận của mình,”thư viện” này cho phép thu thập thêm dữ liệu với các thói quen như gửi mẫu đến hộp cát (sandboxing) đang chạy, tương tác với một điểm cuối nhất định để hoạt động như quản trị viên, xem nhật ký hệ thống hoặc kiểm tra lịch sử kết nối mạng. Nhưng tại sao lại dừng lại ở đó? Bất kỳ tập hợp các phản ứng cố định sẽ được giả định. Thay vào đó, các sản phẩm EDR với “thư viện” tự động và nền tảng phản ứng linh hoạt, có thể tùy chỉnh và mô-đun là chìa khóa vì mọi Trung tâm điều hành an ninh (SOC) tôi từng làm việc đều có Quy trình quản lý sự cố và vận hành tiêu chuẩn riêng.

Tiếp theo sẽ là gì?

MITRE ENGINUITY™ đã đưa ra các kết luận cho 3rd round of ATT&CK® Evaluations của mình vào tháng 4/2021. Ngành công nghiệp bảo mật an ninh mạng may mắn nhận được thử nghiệm hiệu quả của bên thứ 3 như vậy trong thị trường EDR hoàn toàn miễn phí cho người tiêu dùng. Điều quan trọng là phải biết rằng ATT&CK Evaluations chỉ nên được sử dụng như một thành phần đơn của chương trình đánh giá EDR của bạn. Công cụ giúp xác định mức độ phù hợp mục đích của sản phẩm thông qua cách trả lời các câu hỏi như, “Nó sẽ phát hiện mối đe dọa khi tôi cần chứ?” hoặc “Tôi có thể tìm thấy những gì tôi muốn và bất cứ khi nào tôi cần nó không?”. Nhưng những người hành nghề nhận ra rằng cũng có những điểm mấu chốt cần được giải quyết xung quanh khả năng quản lý. Hiểu rằng không cảnh báo về mọi thứ cũng quan trọng như cảnh báo về những rắc rối “đúng”. Và cung cấp cho bạn rất nhiều khả năng phản hồi cảnh báo giúp hoàn thành các hành động điều tra và phản hồi cảnh báo. MVISION EDR của McAfee bao gồm tất cả các yếu tố khả năng hành động cảnh báo chính này và sẽ giúp thay thế các nỗ lực thủ công trong các quy trình phân tích. McAfee’s MVISION EDR (sớm phát triển thành MVISION Extended Detection & Response (XDR)) cung cấp cái nhìn sâu sắc thông qua thông tin chi tiết và giảm sự mệt mỏi cho quản trị viên cảnh báo trong quá trình đánh giá cung cấp bối cảnh và làm giàu, dẫn đến tỷ lệ phát hiện phân tích 62% (phát hiện không đo từ xa) trong tổng số 274 phát hiện.

Link tham khảo thêm cho bạn: https://www.pacisoft.com/bao-mat-security/for-business/mcafee-business.html

Biên dịch bởi Phương Linh – iworld.com.vn

more recommended stories

Freepik gia nhập cuộc đua AI với tính năng Freepik Pikaso

Freepik gia nhập cuộc đua AI với tính năng Freepik PikasoFreepik chắc hẳn là một cái.

[Đăng ký tham gia] webinar: Unlocking the power of AI with Adobe Creative Cloud

[Đăng ký tham gia] webinar: Unlocking the power of AI with Adobe Creative CloudTrong kỷ nguyên công nghệ phát.

Mua 01 thuê bao SketchUp Pro/Studio – Nhận ưu đãi* 10% cho bộ thứ 2

Mua 01 thuê bao SketchUp Pro/Studio – Nhận ưu đãi* 10% cho bộ thứ 2Nếu bạn đang tìm kiếm một.

Phân tích mối đe dọa trong Microsoft 365 Defender

Phân tích mối đe dọa trong Microsoft 365 DefenderThreat analytics là giải pháp thông.

Tìm hiểu Microsoft Defender for Business – Giải pháp nâng cao bảo mật doanh nghiệp

Tìm hiểu Microsoft Defender for Business – Giải pháp nâng cao bảo mật doanh nghiệpBảo mật vẫn là một trong.

Microsoft 365 Copilot: Các lợi ích dành cho doanh nghiệp

Microsoft 365 Copilot: Các lợi ích dành cho doanh nghiệpTrong thời gian gần đây, cộng.

Paessler PRTG MultiBoard – Được thiết kế dành riêng cho PRTG Enterprise Monitor

Paessler PRTG MultiBoard – Được thiết kế dành riêng cho PRTG Enterprise MonitorTổng quan toàn diện Paessler PRTG.

Triển khai & Đào tạo giám sát mạng PRTG

Triển khai & Đào tạo giám sát mạng PRTGPRTG Implementation (Triển khai) Đơn giản.